Gap-analys för cybersäkerhetslagen

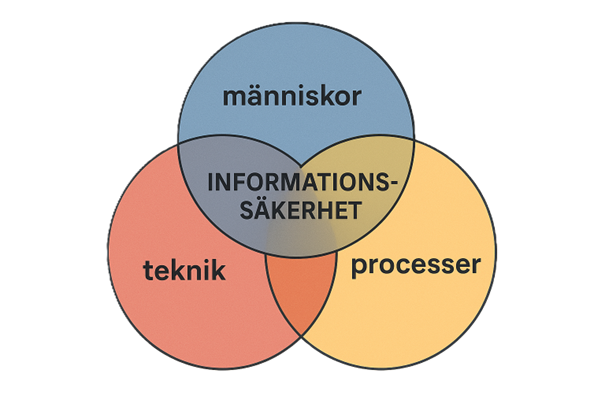

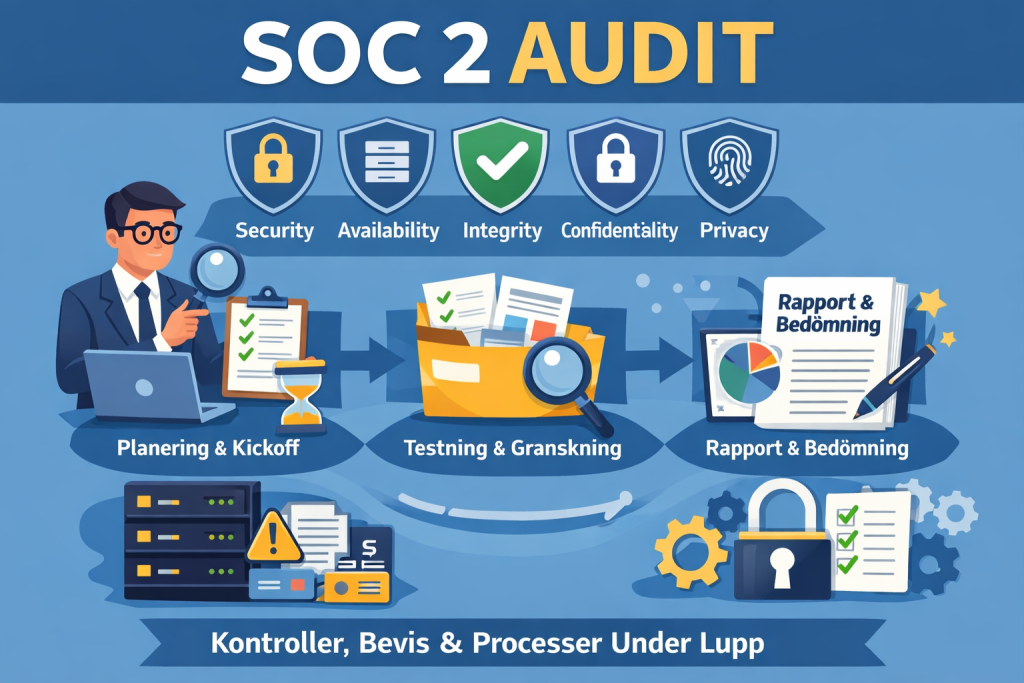

Gap-analys för cybersäkerhetslagen: så kartlägger ni er beredskap Varför gap-analysen är första steget Många organisationer vet att de omfattas av den nya cybersäkerhetslagen men färre vet exakt var de står. Vilka krav uppfyller ni redan? Var finns luckorna? Och vad kostar det att täppa till dem? Den 15 januari 2026 trädde den svenska cybersäkerhetslagen […]

Gap-analys för cybersäkerhetslagen Läs mer »